Hace unos días me llamó un conocido. Le habían llegado dos correos de Carrefour diciéndole que tenía bloqueada su tarjeta Pass y que tenía que desbloquearla. Pero él acababa de usarla sin problemas.

Tras pedirle que me reenviara los mensajes (como adjuntos) y que me hiciera alguna captura de pantalla, le di los consejos de rigor: que no hiciera nunca clic en los enlaces del mensaje; que, llegado el caso, pusiera él la dirección en la barra del navegador, etc.

Ahora que me llegó cuanto le solicitaba puedo compartirlo aquí. Tarde, sí, pero quizá mejor que nunca.

Se trataba de dos mensajes de correo. Uno del día 11:

Y otro del 12:

Ni que decir tiene que cambié los datos del destinatario del mensaje.

La verdad es que, comparándolos, el primero parece más trabajado. Eso sí, el otro tiene un remitente más acojonante: "emergencias@carrefour.es". En todo caso, ambos indican provenir de direcciones de correo verosímiles.

El primero te alaba las bondades de la tarjeta para después decirte que la tuya está "desactivada por las nuevas normas de seguridad" (¡cachis!) y termina con "Este email es resultado de una investigación Carrefour S.A.". Supongo que por eso de asustar. Indican además los cuatro primeros dígitos del número de tarjeta y el resto va en asteriscos. Ciertamente, ocultar parte de la numeración es una práctica habitual en las comunicaciones. Por si acaso. Pero es que los primeros cuatro dígitos forman parte de la identificación del emisor de la tarjeta y, claro, son conocidos.

Eso sí, quizá llamen la atención esos caracteres raros que aparecen salpicados por el texto. Y es que, en lugar de las típicas entidades "á", "é", etc., en estos mensajes las vocales acentuadas se pusieron tal cual:

En la imagen anterior, aparece otra cosa sospechosa: La URL de la que sacan el logo de Carrefour. El sitio en cuestión parece de lo más legítimo. Dedicado a un torneo de fútbol sala o algo que se le parece mucho. Lo que pasa es que la empresa tiene un equipo inscrito en él...

Y... ¿para qué iban los phishers a buscar más si ahí está el logo?

La cosa se comienza a poner caliente cuando se llega al botón para restablecer tu tarjeta:

Algo parecido se puede ver por algunas páginas de Internet que tomaron sus "fotografías" en el momento oportuno. Como ésta:

... o esta otra:

Bastante parecidas a la legítima página de inicio de sesión de los clientes de la tarjeta Pass ¿verdad? No es de extrañar, visto lo que aparece en su código HTML:

O sea, duplicada del original con HTTrack, un programa que hace copias de sitios web para su posterior consulta offline. Claro que, aunque la apariencia sea similar, los phishers introdujeron sus cambios. Y... ¿dónde mejor que en el formulario de inicio de sesión?

Bien comienza la cosa: método GET y uso de HTTP. Nada que ver con el POST sobre HTTPS de Carrefour. Y, por supuesto, a una página del dominio controlado por los phishers. Dominio cuyos datos de registro tampoco auguran nada bueno:

Un nombre de contacto raro con ganas y una cuenta de correo de Yahoo. Cabe aquí preguntarse: ¿qué comprobaciones se hacen sobre los datos proporcionados para registrar un dominio .es?

Y la respuesta es rotunda: DEPENDE. Porque cuando se quiere registrar un dominio .es, la autoridad "dominios.es" ofrece dos opciones: ellos mismos y un agente registrador:

Y, mientras "dominios.es" te pide muchos datos y "muy oficiales":

Y si nos vamos al registro de usuarios de la de "individuos y pequeñas y medianas empresas", los datos personales solicitados son más ligeritos...

Por no hablar de las formas de pago

A una empresa como ésta, verificar la autenticidad de la información introducida le puede resultar complicado y eso le viene bien a los phishers. Y también lo hace el uso de PayPal, que les ayuda a mantener el anonimato.

Que Carrefour no hubiera registrado este dominio de forma preventiva tampoco es tan raro. Son demasiadas las combinaciones posibles y nadie puede abarcarlo todo. Pero lo que sí me llamó la atención fue este otro, que podría llevar a error hasta a las personas más experimentadas, y que al parecer tampoco está bajo su control:

Espero que ni su actual propietario ni ninguno de los futuros se proponga utilizar este dominio para cosas malas. Miedo me daría, porque llevaría todas las papeletas para tener éxito en su empeño. Actualmente este dominio parece que no aloja contenidos. Lo único que pude encontrar en el poco tiempo que le dediqué fue unos cuantos nombres de domino y URLs proporcionadas por Google:

Sitio por defectos, sitios para móviles, página que parece destinada a la autenticación de usuarios o a información sobre seguridad... El futuro dirá lo que encontraremos ahí.

Y queda una cosa por señalar. Los phishers spoofearon cuentas de correo del dominio "carrefour.es". Ya sé que en estas cosas intervienen tanto los servidores de origen como los de destino pero... ¿utiliza este dominio cosas como SPF, DKIM o DMARC para tratar de evitarlo?

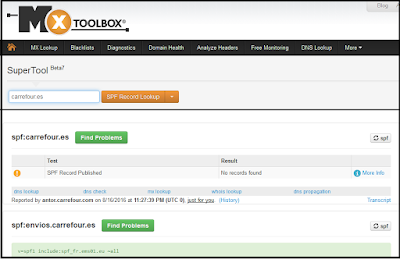

Utilizando la herramienta de MXTOOLBOX se puede hacer unas cuantas pruebas rápidas. Al parecer, "carrefour.es" no utiliza SPF, aunque otros dominios de él dependientes como "envios.carrefour.es" sí lo hacen:

No es de extrañar que se aceptara un mensaje que venía de una IP

... alojada, por lo que indica Robtex, en un hosting en Australia que no recuerda para nada a Carrefour.

Y, por otro lado, según MXTOOLBOX, "carrefour.es" tampoco ofrece registros MX:

Y si de DMARC se trata...

Saludos

No hay comentarios:

Publicar un comentario